安全资讯 第9页

聚合当前分类下的最新内容,按时间顺序查看第 9 页精选文章。

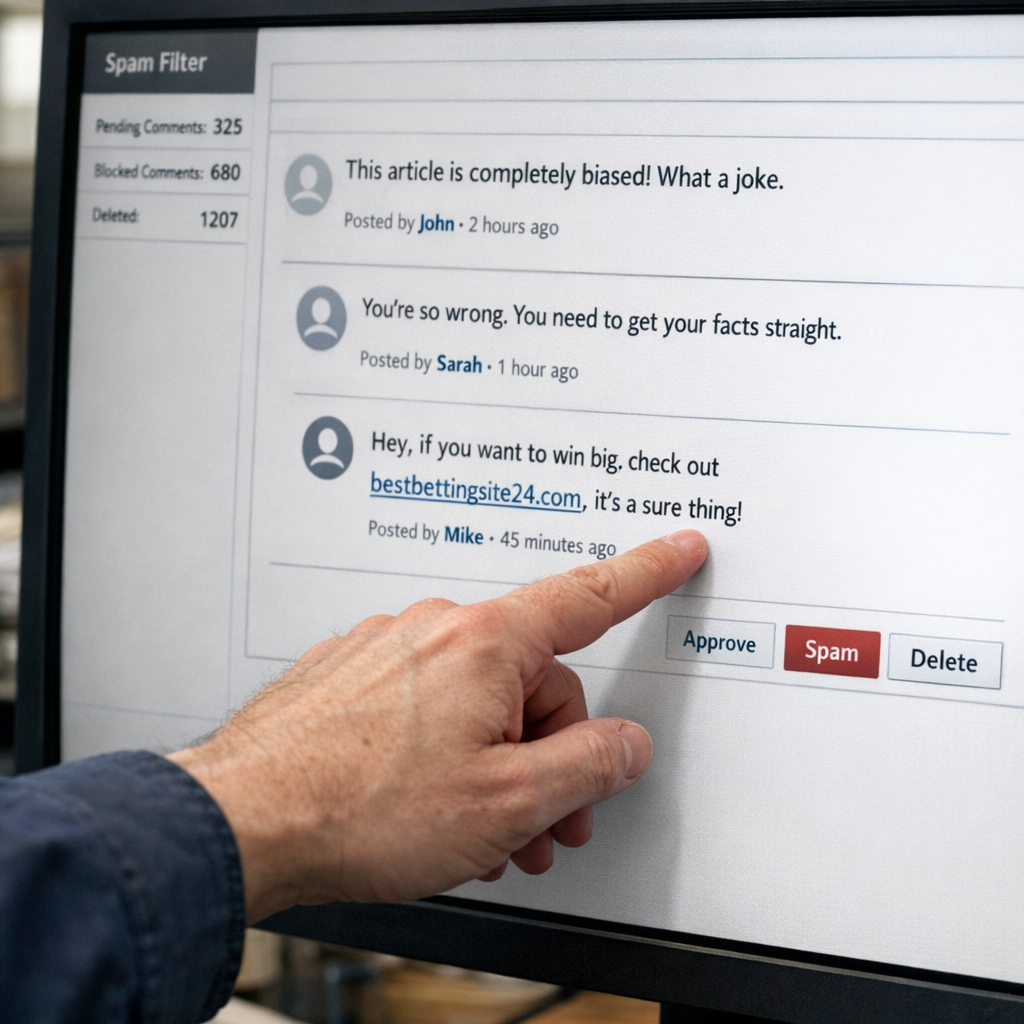

AI 没发明评论垃圾,它只是让 spam 学会了“聊天”

英国开发者 Terence Eden 发现,自己博客里漏过反垃圾系统的不是粗暴广告,而是三条彼此接龙、看似正常讨论的评论:同一 IP、每隔 3 分钟一条,中间悄悄夹了可疑赌场链接。麻烦不在于这次漏判了三条,而在于评论 spam 正从低质噪音变成伪装成交谈的社会工程,消耗的是开放评论区最脆弱的东西:信任。

Citizen Lab:监控商借道运营商网络追踪手机位置,失守的不只是 SS7

Citizen Lab 发现两家未具名监控供应商长期滥用运营商信令接入,借 SS7、Diameter 和不可见的 SIM 控制短信追踪跨国目标的位置,并至少反复经过 019Mobile、Tango Networks U.K.、Airtel Jersey(现属 Sure)三家网络。更要命的不是又见“定位漏洞”,而是电信骨干网的默认信任和接入治理失灵,让这类能力可以被外包、伪装和反复调用。5G 也没自动修好这件事;旧协议没退场,新保护又落地不齐,老问题就继续换壳活着。

霍尔木兹“加密通行费”骗局:当灰色收费遇上战区失序,诈骗就成了航运漏洞

霍尔木兹海峡的航运混乱里,骗子正冒充伊朗当局,向船公司索要比特币或 USDT“通行费”。至少一艘遭伊朗开火的商船疑似因此误信自己已获放行,但相关细节仍在核查。真正麻烦的,不是又一个加密骗局,而是灰色官方收费、战区信息混乱和匿名支付叠在一起后,诈骗已经能直接影响船舶决策。

微软紧急修补 ASP.NET Core 高危漏洞:补丁已发,但旧伪造会话未必会失效

微软紧急修复了 ASP.NET Core 中 Microsoft.AspNetCore.DataProtection 的高危漏洞 CVE-2026-40372,影响 10.0.0 到 10.0.6,重点在 macOS、Linux 等非 Windows 环境。问题出在加密签名与 HMAC 验证回归错误,未认证攻击者在特定前提下可伪造认证载荷并取得高权限。麻烦不只在升级到 10.0.7;如果漏洞窗口期里已经签发出长期令牌、API key 或密码重置链接,很多团队还得做轮换、撤销和审计,这才是最贵的部分。

Firefox 已修补 IndexedDB 指纹漏洞,但它暴露了隐私浏览最怕的实现失手

研究人员披露,Firefox 系浏览器里 `indexedDB.databases()` 的返回顺序会泄露一个进程级稳定标识,让网站在同一浏览器进程存活期间跨站关联用户。Firefox 150 与 ESR 140.10.0 已修复,Tor Browser 也因 Gecko 同源实现受影响。问题不在“读到了什么数据”,而在浏览器把内部状态漏成了可识别信号,直接削弱了隐私模式和 Tor 最看重的不可关联性。

苹果修了 iPhone 通知残留:Signal 没被攻破,但删除不等于清空

Apple 修复了一个 iOS 通知存储问题:部分本应删除的 Signal 来信通知内容,可能仍残留在系统数据库里,FBI 曾在案件取证中提取过这些内容。关键点不是 Signal 端到端加密被破解,而是通知缓存绕开了加密 App 的安全边界。对普通用户来说,最现实的动作是更新系统、检查通知预览,并重新理解手机里的“删除”。

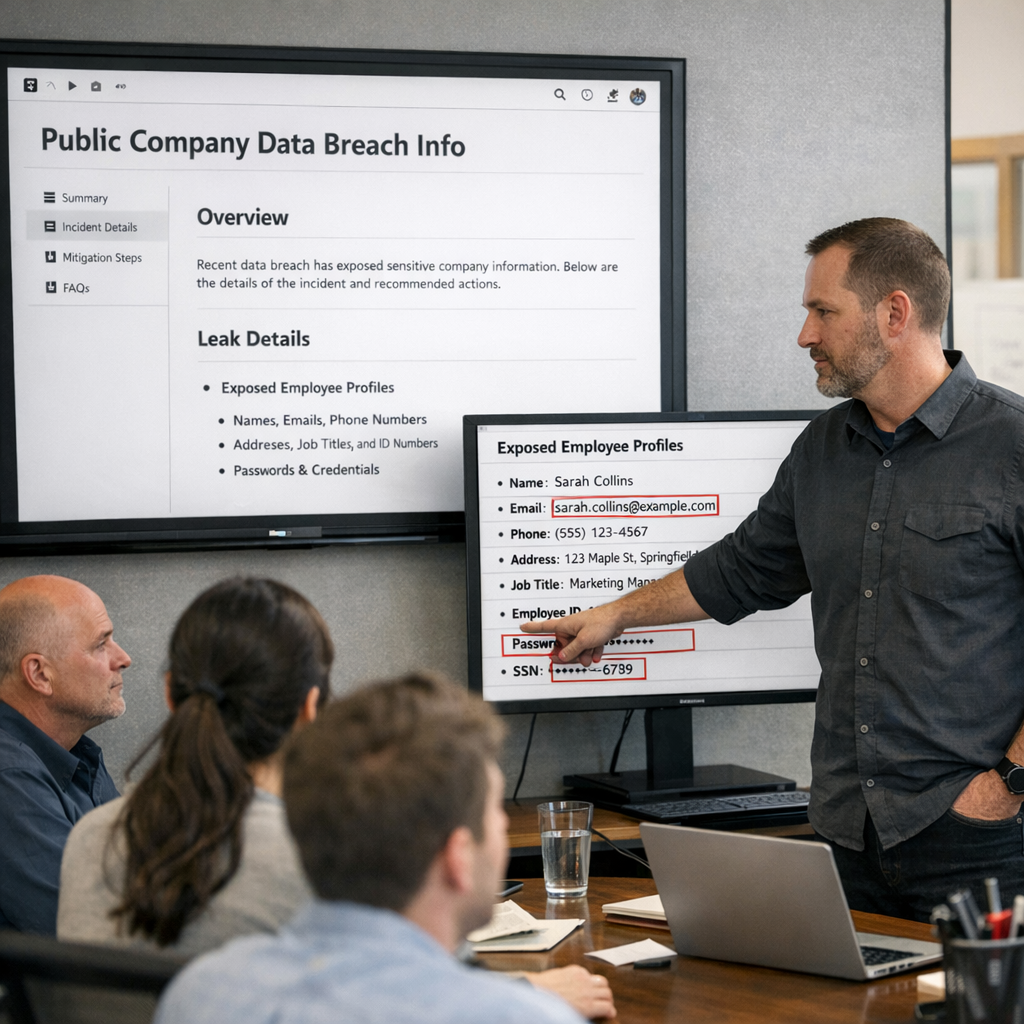

法国身份证件系统确认泄露:丢的不是一批数据,是公民长期身份风险

法国负责身份证、护照和移民证件管理的 ANTS 确认遭遇数据泄露,姓名、出生信息、地址、邮箱和电话等个人资料已被窃取,但官方仍未公布受影响人数。真正该警惕的,不是又一次“已通知、在调查”的事故通报,而是国家级身份系统高度集中后,安全失守的代价常被制度性低估。黑市愿意为这类数据买单,恰好说明它的真实价值远高于很多机构今天的防守标准。

FBI合并审视10起科学家失踪死亡案,但美国科研安全真正难看的是信息黑箱

白宫确认,FBI正合并审视至少10名涉核与航天背景科学家的失踪或死亡案件,重点看他们是否因接触机密信息或与外国行为体有关而成为目标。到目前为止,公开证据仍不足以证明这些案件彼此串联,部分案件案情也并不相同。更值得警惕的是,推动这轮国家安全叙事升温的核心材料,来自小报报道和国会施压,这暴露出美国涉密科研人员保护与信息通报机制的空心化。

Rituals确认会员数据遭未授权下载:41百万会员库背后,零售业最省的是事故透明度

荷兰美妆零售商 Rituals 确认会员数据库遭黑客未授权下载,已知泄露字段包括姓名、生日、性别、邮寄与邮箱地址、电话、偏好门店和账户类型,影响欧洲、英国及部分美国用户。公司会员库规模超过 4100 万,2025 年营收 24 亿欧元,但仍拒绝披露准确受影响人数,也未说明是否涉及支付信息或密码。问题不只是一家零售商被黑,而是会员体系长期把数据当增长资产囤积,出事后又把透明度当成本压缩。

英国警告约100国已具手机入侵能力:企业还把这当小众风险,判断已经过时

英国国家网络安全中心警告,全球约100个国家已拥有可入侵手机和电脑的商业间谍软件能力,高于2023年英国估算的80个。重点不在数字多了20个,而在监控级黑客能力正被商业化出售,目标也从记者、异议人士扩到银行家、富裕商人、企业与关键基础设施。对英国企业和高风险行业来说,把手机入侵当成少数高危人物的问题,已经是过期的安全假设。

Brex 开源 CrabTrap:给 AI Agent 出口加闸,但这还不是安全答案

Brex 开源了 CrabTrap,一个部署在 AI agent 外部请求出口的 HTTP 代理,用静态规则加“LLM-as-a-judge”实时决定 allow 或 block。它重要,不是因为又多了个开源工具,而是它把问题点得很准:生产环境里最危险的往往不是模型说错,而是 agent 真去调 GitHub、Slack、邮件和内部 API。CrabTrap 很务实,但边界也很清楚:它管的是出口请求,不等于解决幻觉、数据泄漏、越权调用和权限设计这些老问题。

OkCupid 300万张照片喂给人脸AI,12年后才删:删库了,责任却没跟上

Clarifai已删除约300万张来自OkCupid的用户照片,以及基于这批数据训练的模型。问题不只是一批旧数据被清掉,而是2014年起,约会平台的亲密资料在投资关系和治理失守下流向了人脸识别训练。FTC最终推动了删库,但在首次违法通常难直接罚款的现实下,这更像迟到的止损,不是完整追责。

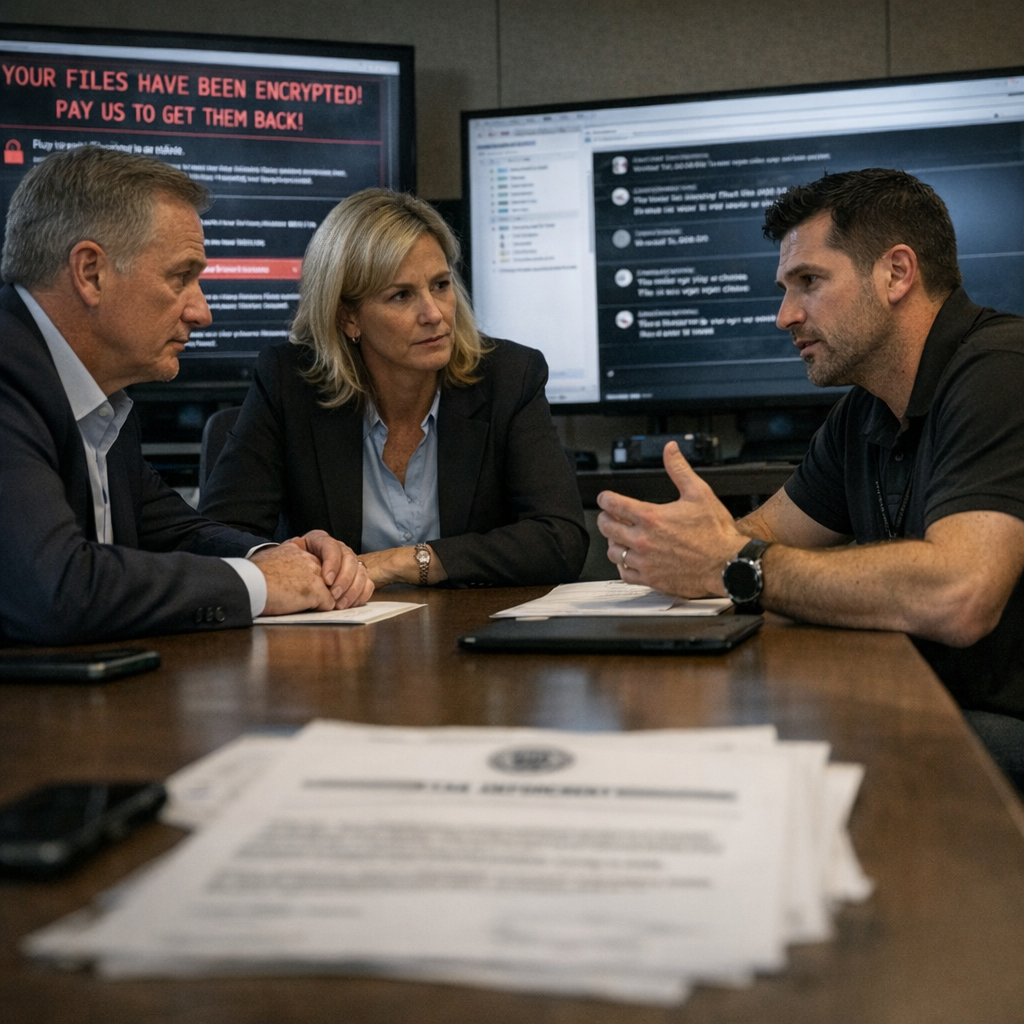

勒索谈判员认罪:当“帮你压价的人”靠抬价分成,问题就不只是内鬼

美国司法部披露,前 DigitalMint 员工 Angelo Martino 认罪,承认在至少五起勒索事件中把受害者保险额度和谈判策略泄给 ALPHV/BlackCat,帮助黑客抬高赎金并从中分成。Martino 面临最高 20 年刑期,司法部门已扣押 1000 万美元资产。刺眼的不是又一个坏员工落网,而是勒索谈判这门生意里的激励冲突:替客户止损的人,可能也在按损失抽成。

YouTube把AI“肖像检测”扩到明星:像Content ID,但先保护的是有经纪人的脸

YouTube把AI“肖像检测”工具扩展到娱乐业人士、经纪公司和管理公司,帮助他们发现并申请移除平台上的深度伪造视频。它更像是把Content ID的逻辑从版权延伸到“人脸”,但不是自动删光,讽刺和戏仿仍可能保留。问题不在功能有没有,而在平台终于开始把身份纳入治理,且优先照顾的是最有商业价值、最有代理体系的人。

Hugging Face借Mythos表态:AI安全的关键,不是更大模型,而是开放且可审计的系统

Anthropic发布Mythos与Project Glasswing后,Hugging Face很快把焦点拉回系统层:AI网络安全要靠算力、代码数据、安全脚手架和半自治协同,不是押注单一模型神话。真正的分歧也不只是“开源安不安全”,而是漏洞发现和修补进入AI速度战后,开放生态的分布式修补,是否比闭源厂商的单点控制更可靠。对高风险机构、企业安全团队和已引入AI编程工具的公司来说,这已经是采购、部署和治理问题。

索尼在英国和爱尔兰给 PS 社交功能加年龄验证:游戏还能玩,开麦和主机开播不行

索尼开始通知英国和爱尔兰的 PS4、PS5 用户:如果到 2026 年 6 月前未完成年龄验证,游戏还能继续玩,但语音聊天、消息、派对、第三方通信,以及从主机向 YouTube、Twitch 直播或分享 gameplay 会受限。验证由 Yoti 提供,可用手机号、人脸扫描或身份证件完成。真正该盯的不是“要不要保护未成年人”,而是主机平台正把社交和创作功能变成年龄验证入口,合规成本先落到普通用户身上。

2.9亿美元又没了:朝鲜黑客盯上的不只是加密货币,而是行业的松懈

Kelp DAO 周末遭盗超 2.9 亿美元加密资产,LayerZero 初步将矛头指向朝鲜黑客组织 TraderTraitor,这已是 2026 年目前最大一笔加密失窃案。更刺眼的不是金额,而是老问题重演:跨链桥、默认配置、单点审批,几乎把钱摆在门口。加密行业嘴上讲去中心化,现实里却一再输给最传统的安全常识。

我们不是“同意”了监控,而是被默认喂给了广告系统

一篇回看 DoubleClick、Google 收购和苹果 ATT 的文章,把互联网追踪史压成了一个刺眼事实:所谓“用户同意”,很多时候只是被设计出来的疲惫点击。真正重要的不是 Cookie 横幅有多烦,而是浏览器和平台本来有能力把跨站追踪设成默认拒绝,却长期选择了相反的方向。对普通用户来说,这笔账不只算在隐私里,还算在网页变慢、电量流失和广告产业对注意力的长期征税里。

Notion 公开页被指可枚举编辑者邮箱,问题不在“页面公开”,而在协作者身份被顺手公开

安全研究人员称,任何公开的 Notion 页面都可能通过未登录请求返回编辑者姓名、邮箱和头像。若这一说法成立,问题的性质就不是“公开内容被看到”,而是 Notion 把原本应受控的协作者身份信息一起暴露了出去。对依赖公开知识库、帮助中心和招聘文档的企业来说,这会直接抬高钓鱼和员工画像成本,影响的不只是安全团队,也会波及发布流程和采购判断。

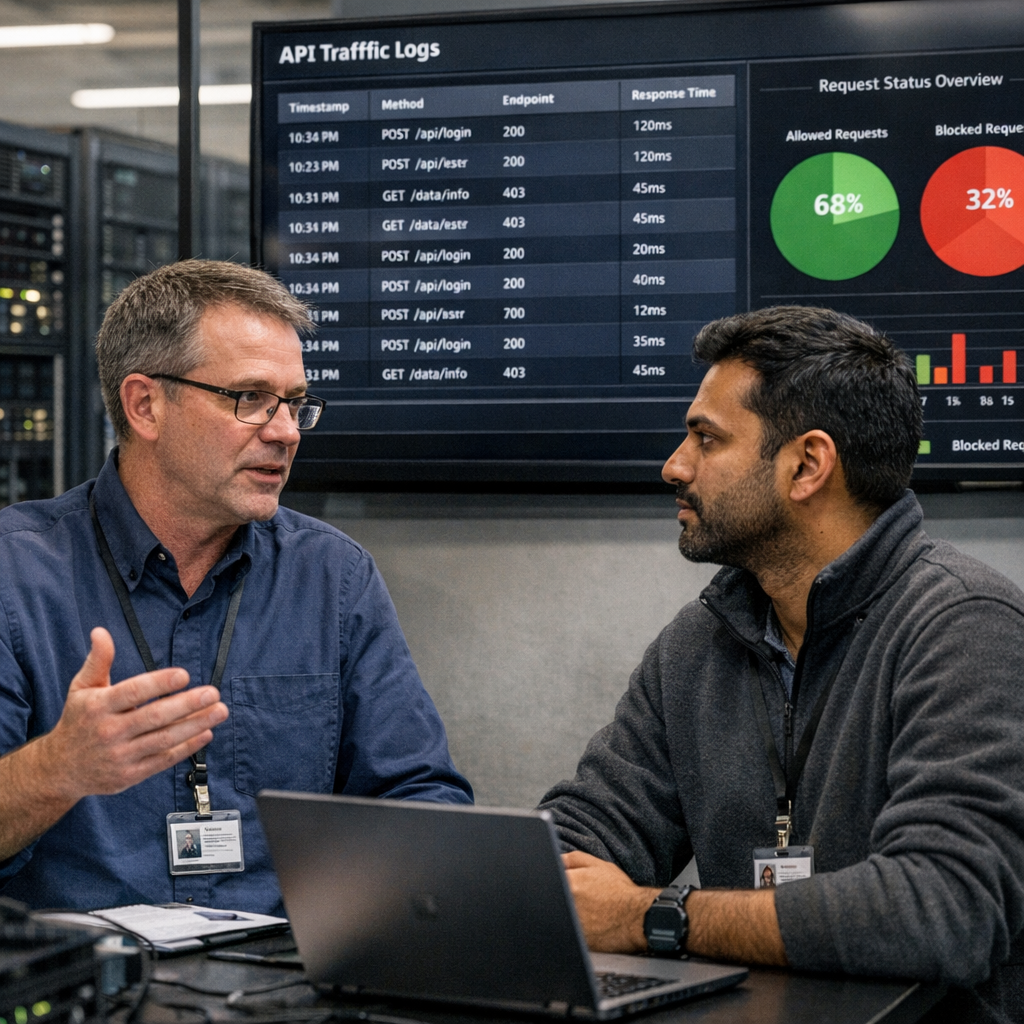

Vercel承认更早已有客户账户被攻破:凭证失守后,开发者平台会把风险传给客户

Vercel 扩大调查后承认,除 4 月初已披露的入侵外,少量客户账户在更早之前已被独立攻破,部分客户数据被盗;另有更多账户被确认受 4 月事件影响,但具体数量和更早事件起始时间仍未公开。新增信息把问题从一次入侵扩大到更长暴露期和多条攻击链:对使用 Vercel 或类似开发者平台的团队来说,核心风险是 token、keys、环境变量和内部访问权限如何被平台保存、隔离和审计。

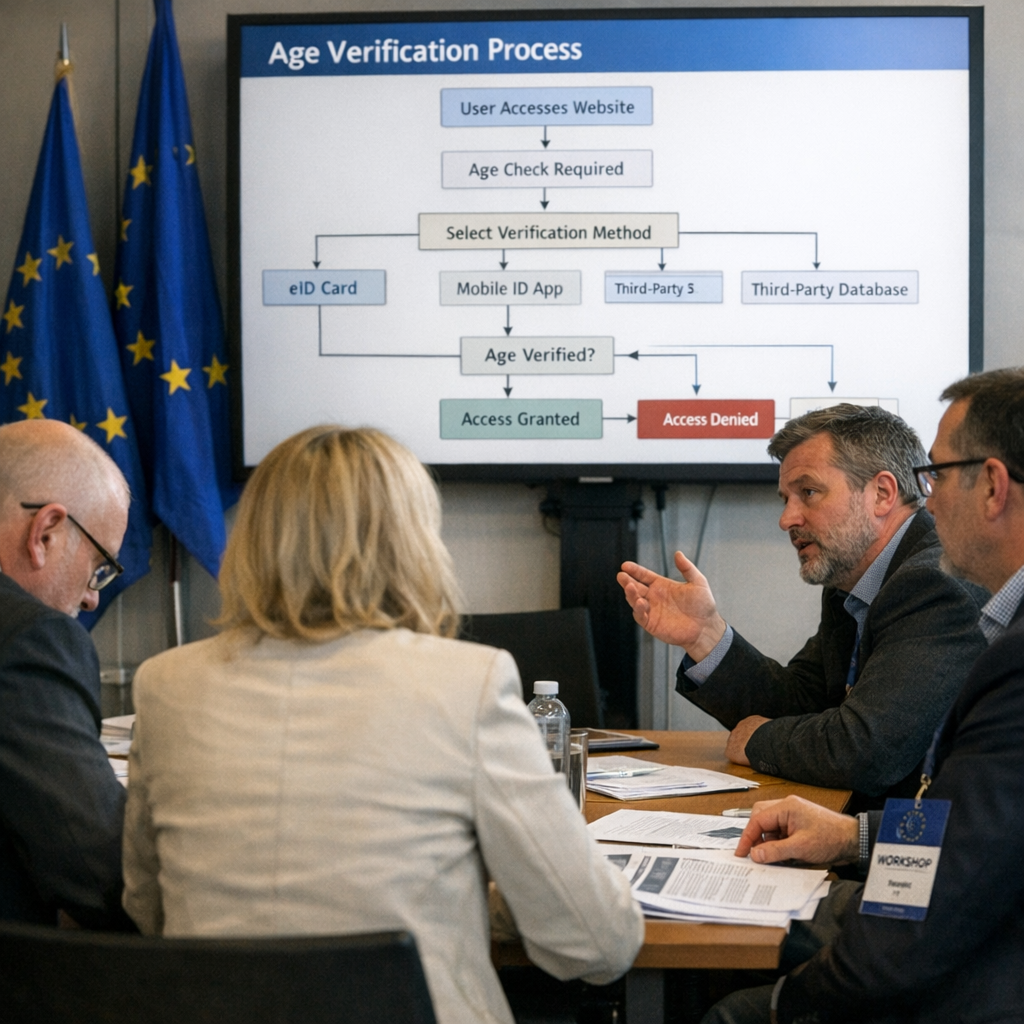

欧盟数字身份钱包被公开追问:年龄验证规范,离“最少暴露”还差几条硬约束

欧盟数字身份钱包一个技术规范讨论帖,把年龄验证系统里最敏感的矛盾挑明了:口头上讲隐私,规范里却还没把“不能追踪、不能留存、不能串联”写死。真正重要的不是这条 GitHub Issue 本身,而是它暴露出欧洲数字身份项目在落地阶段的老问题——原则正确,工程约束不够硬。对普通用户来说,差别就在于“证明你成年”会不会悄悄变成“记录你去过哪”。