从表面上看,遭受勒索软件攻击绝对是最糟糕的情况--但事情并没有就此结束。对大多数受害者来说,接下来是一个巨大的决定,必须在巨大的压力下决定,而且没有什么时间可以浪费。支付或不支付。这就是问题所在。

如果你问联邦调查局,答案是肯定的"不"。这里的信念是,支付赎金不仅是对网络犯罪分子险恶行径的奖励,而且通过直接资助他们的行动,助长了勒索软件的气势,只是让攻击者更加胆大妄为。IT安全专家建议与当局联系,他们说当局可以帮助解决这个问题,并收集有价值的情报,可能会导致逮捕这些行为者,最好是防止进一步的攻击。

虽然反对支付赎金的人说的有一定的道理,但他们关于坚持的建议可能是一个说起来容易做起来难的典型案例。以Colonial Pipeline勒索软件事件为例。在发现感染后的几个小时内,该公司支付了440万美元的高额赎金,理由是其业务的关键性质。殖民地管道公司从其德克萨斯州基地通过美国沿海地区运输精炼油,占东海岸所有燃料消耗的近50%。

与时间赛跑

一次成功的勒索软件攻击使其受害者无能为力。系统无法运行,关键操作被暂停。由于无法执行重要的工作职能,项目无法完成,客户订单无法完成,合同义务也无法履行。受影响的组织每过一秒钟的停机时间,就会损失更多的钱。而更复杂的是,攻击者的既定期限越来越近。那么,你从哪里着手呢?让我们从争论的两方面来审视我们的情景。

支付

支付赎金的过程必须谨慎执行,以减少进一步的损害。主要决策者应审查付款方式,以确保资金可以通过所选择的处理器转移。同时,公共关系部门要随时准备在事件发生后管理品牌信息。在此期间,IT安全人员在后台工作,试图衡量感染的严重程度并限制其蔓延。一旦付款完成,你将与黑客的代表联系,以确认转移,并收到解密密钥以恢复你的数据。

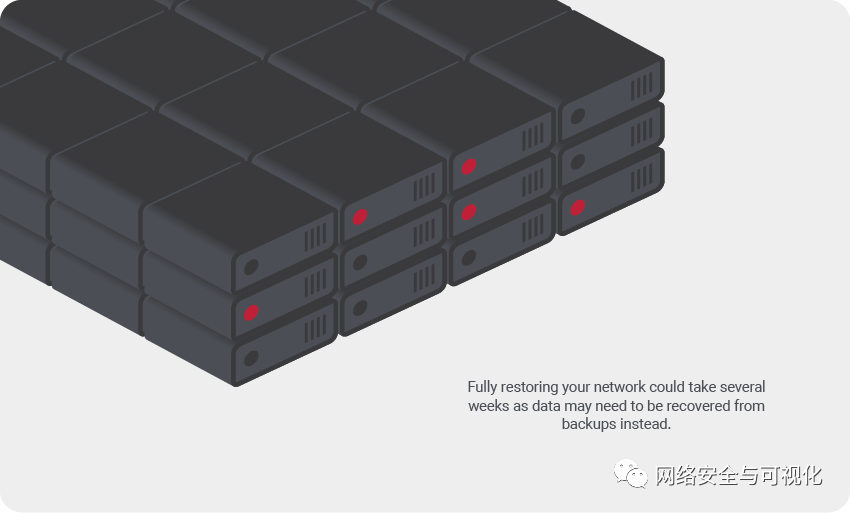

不幸的是,就赎金软件而言,没有任何保证。网络犯罪分子发送的解密密钥要么慢得令人难以置信,要么根本不起作用,这一点已经臭名昭著。出于这个原因,完全恢复你的网络可能需要几个星期,因为数据可能需要从备份中恢复。增加恢复的时间是一个详尽的调查过程,以确保所有的勒索软件的残余被完全根除。

不支付

同样,决定不支付赎金也需要仔细计划和考虑。在这种情况下,你的第一步是确定感染的严重程度。你需要清楚地了解哪些系统可能已经被入侵,以及哪些数据受到影响。一旦确定了威胁,你就可以通过清理受感染的系统,恢复备份,以及采取必要的措施来恢复业务运营,从而进行补救。在最好的情况下,你会有一段时间的停工期,但避免了向赎金要求妥协所带来的财务影响。

准备工作

是否与勒索软件行为者合作的问题是一个争论激烈的话题。有些人甚至建议,受害者因资助黑客的努力而面临刑事起诉。在信任肆无忌惮的犯罪分子和安抚可能不会在你期望的时间框架内作出回应的当局之间,勒索软件被视为最终的无赢家局面。所有各方都能同意的一个选择是,认识到预防和健全的缓解措施是最好的保护形式的重要性。

即使你不能完全阻止勒索软件的攻击,你也可以通过做最坏的打算来加强你的恢复工作。定期进行备份,并对其进行测试,以确保数据在紧要关头能够被恢复。与其在所有的混乱和恐慌中起草一份新闻稿,不如起草一份预先写好的声明,可以快速定制以解决该事件。执行一个全面的模拟战略,走完每一个关键步骤,将培养一个环境,使其在面对逆境时能更好地做出反应。

如何防止基于USB的威胁进入你的网络

DataLocker的加密产品可以帮助防止各种基于USB的威胁进入你的网络,从而加强对金融、医疗和政府工作场所敏感数据的勒索软件保护。执行一个全面的模拟战略,走完每一个关键步骤,将建立一个能更好地应对逆境的环境。

DataLocker数据加密解决方案,

DataLocker 是高级加密解决方案的领先供应商。凭借一整套硬件加密产品、加密虚拟驱动器和中央管理平台,DataLocker 为政府、军队和 70% 的财富 100 强公司保护敏感数据和知识产权。

DataLocker 产品将卓越的便利性和可用性与最先进的安全性相结合。从加密的外部驱动器和光学媒体到托管 DLP 解决方案,DataLocker 产品使控制、传输和共享敏感数据变得容易。

加密硬盘驱动器

H300是一款经济实惠的加密硬盘,也可以远程管理。

DataLockerH300硬盘可保护数据、文件和目录,因此您可以放心地保护敏感数据。提供用于独立实施的基本版或允许远程管理的企业版。

特点:简单安全 ,强大的密码保护,多语言支持 ,USB 3.0 性能,多种容量选项,坚固耐用……,

加密USB驱动器

K350是一款受密码保护、经过FIPS 140-2 3级认证的加密USB驱动器,其屏幕可简化设置和操作。满足最严格的要求,在任何有USB大容量存储的地方轻松工作。

K350是DataLocker完整的安全管理解决方案组合中轻薄而强大的补充,此外,它还拥有3年有限保修支持。

特点:FIPS 140-2 3 级认证,管理策略和数据恢复,无需安装,完全可管理的设备,暴力破解密码保护,防尘,防水,防震,抗震。